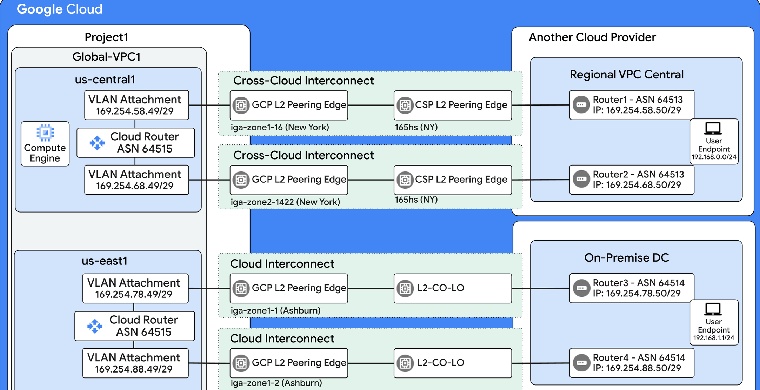

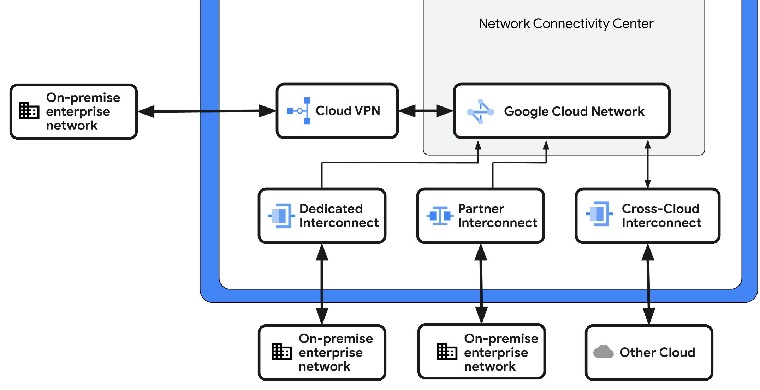

擁有 Data center 和其他雲端環境的企業可能會想透過 Google Cloud 上的 Service 來分析資料,如果要這麼做企業必須要保證連線到 Google Cloud 的安全性,總觀來說 Google Cloud 提供了一些方式來建立高安全性且高可靠的架構。可以透過以下的服務由 Google Cloud 連線到混合雲與多雲環境:

- Cloud VPN

- Cloud Interconnect

- Cross-Cloud Interconnect

此外,能夠透過 Cloud router、Firewall polices、Network virtual appliances、VPC Service Controls 來控制資料能夠安全地連線。這次會透過兩個架構來呈現這次的內容,第一個架構使用 Cloud Interconnect,第二個架構透過 Network Connectivity Center 來集中管理與外部的連線。